Già segnalata l'anno scorso in Svizzera, l'innovativa tecnica fraudolenta inizia offline tramite Qr Code. A cosa prestare attenzione per non farsi ingannare

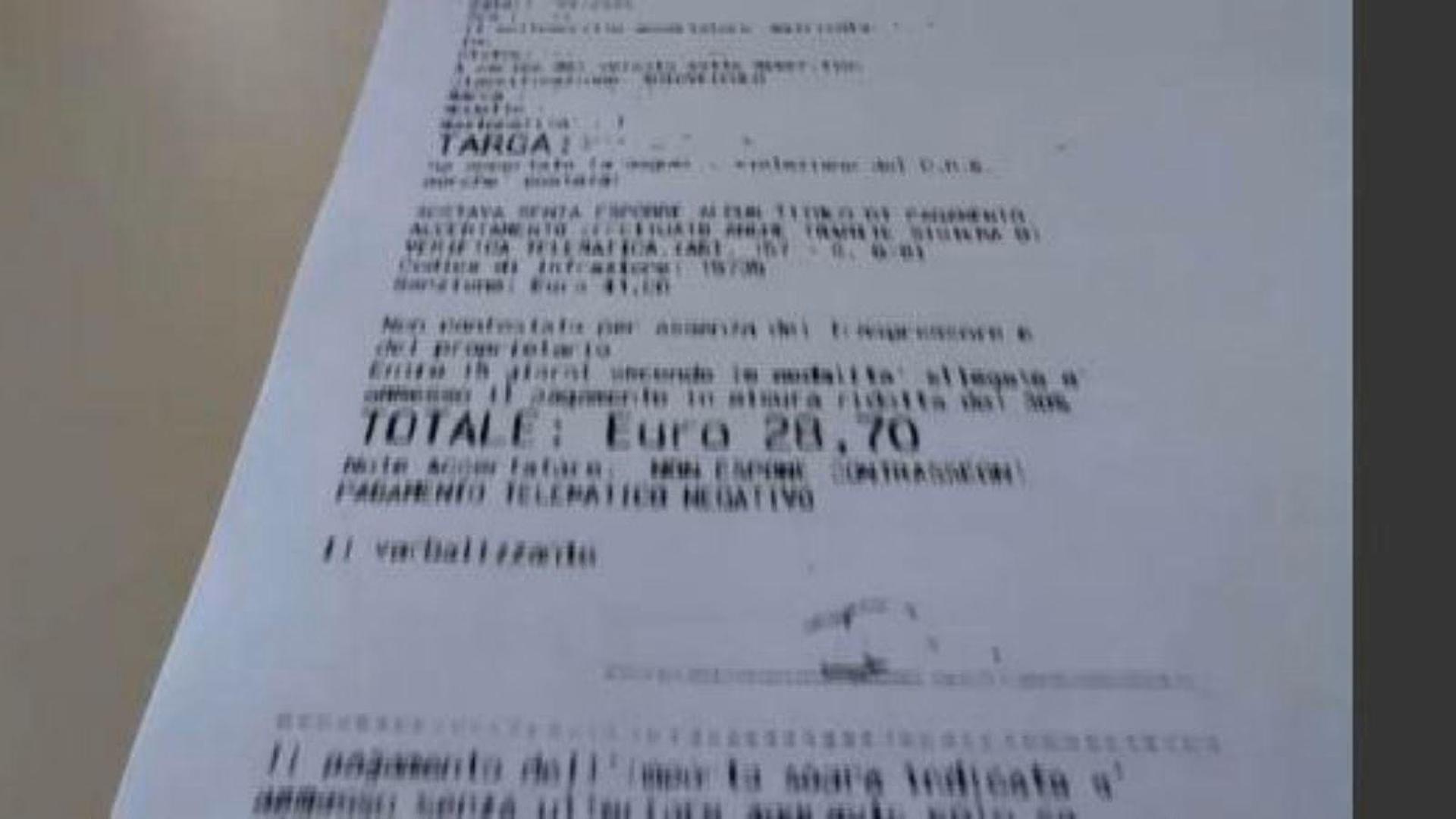

La dicitura «Comune di Firenze» con tanto di tipico giglio cittadino. Data, orario, targa, importo da pagare. E soprattutto un Qr Code da inquadrare con lo smartphone per accedere alla «piattaforma dei pagamenti abilitati». Sembra una «normale» multa del capoluogo toscano, è invece un insidioso tentativo di truffa con il meccanismo del quishing, ovvero il phishing innescato attraverso la scansione di un Qr Code malevolo. Allarmato dal grado di sofisticatezza del raggiro, che nei giorni scorsi ha interessato soprattutto il quartiere di Campo di Marte, sabato Palazzo Vecchio si è (comprensibilmente) affrettato a descrivere per filo e per segno ogni elemento testuale e tipografico che differenzia tali sanzioni fasulle da quelle vere. La nota ufficiale, però, non fa quasi menzione della principale contromisura da adottare in questi frangenti: la verifica dell'affidabilità del sito a cui conduce il suddetto Qr Code.

Trova le differenze«Riproduce grossolanamente icone che richiamano PagoPA»: questo l'unico passaggio del comunicato relativo al fulcro del phishing, ossia l'indebito utilizzo del nome e/o del logo del presunto mittente – banche, aziende o istituzioni –, per convincere le vittime a rivelare dati riservati o a compiere una determinata azione (effettuare un pagamento, nella fattispecie). Ecco: se da un lato è a dir poco implausibile che ciascun cittadino arrivi a conoscere alla perfezione l'aspetto delle multe di tutti i Comuni in cui transita, dall'altro – come scritto qui – per smascherare questo schema fraudolento può bastare prestare attenzione a due fattori: il design del sito, che molto difficilmente sarà del tutto identico all’originale, e soprattutto la Url riportata nella barra di navigazione, che invece risulterà necessariamente diversa. Ci si prepari dunque ad aguzzare la vista a mo' di gioco «trova le differenze».