Vor einer weiteren Version der „Copy Fail“ genannten Rechteausweitungslücke im Linux-Kernel namens „Fragnesia“ warnt Microsoft aktuell. Auch damit erlangen Angreifer auf dem System root-Rechte.

Wie Microsoft auf Bluesky ausführt, handelt es sich um eine weitere Variante der „Dirty Frag“-Schwachstelle, die zum vergangenen Wochenende bekannt wurde. In IPsec ist abermals das XFRM-ESP-Subsystem betroffen. „Fragnesia“ missbraucht in XFRM ESP-in-TCP eine Schwachstelle, um Schreibzugriff auf den Kernelspeicher zu erlangen. Damit manipuliert der Angriff den Page-Cache-Eintrag der „/usr/bin/su“-Datei, mit der sich dann eine Shell mit root-Rechten starten lässt (CVE-2026-46300, CVSS laut Red Hat 7.8, Risiko „hoch“ – Einordnung von Ubuntu bestätigt).

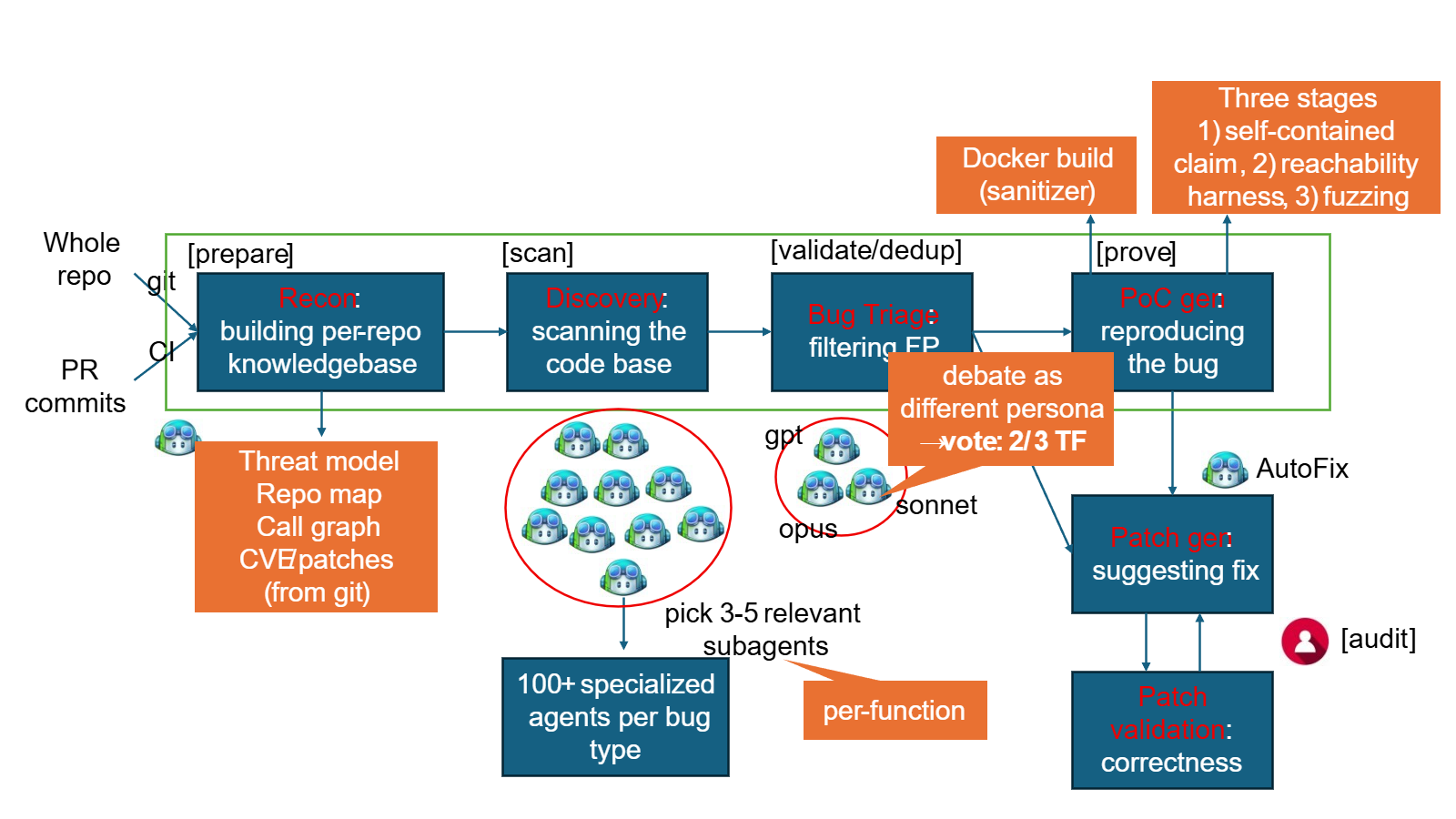

Der eigentliche Entdecker der Schwachstelle heißt William Bowling, der von dem Unternehmen Zellic kommt, das mit dem KI-Tool „V12“ Schwachstellen sucht. Auf GitHub hat er ein Projekt erstellt, das auch einen Exploit für die Schwachstelle vorhält.

Gegenmaßnahmen und Quellcode-Fixes

Dort stellt Bowling eine detaillierte Erläuterung der Schwachstelle bereit. Am 13. Mai 2026 hat er einen Patch an die netdev-Kernel-Mailingliste geschickt, der zwei Zeilen ergänzt und das Problem beseitigen soll. Die (temporären) Gegenmaßnahmen gegen „Dirty Frag“ bis zur Verfügbarkeit eines aktualisierten Kernels helfen auch gegen „Fragnesia“: Das Entladen der verwundbaren Kernel-Module mittels rmmod esp4 esp6 rxrpc sowie das Blacklisten der Module mittels printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf. Wer jedoch auf IPsec angewiesen ist, benötigt einen Kernel mit den Patches.